Privilegierte Zugriffe perfekt geschützt

Mit Lösungen für Privileged Access Management (PAM) überwachen und verwalten Unternehmen den Zugang privilegierter Personen auf die IT-Infrastruktur.

Damit erhöht sich einerseits die Sicherheit im Netzwerk. Andererseits können die individuellen Zugriffsmöglichkeiten flexibel eingestellt und Compliance-Anforderungen

eingehalten werden.

Eine stringente Kontrolle aller Zugriffe mit Administrationsrechten ist unabdingbar. Weder ein simples Passwortmanagement noch ein VPN genügen den

besonders hohen Sicherheitsanforderungen, die für diese Zugriffe gelten. Denn die Praxis zeigt: Die meisten Sicherheitsvorfälle ergeben sich aus einer

fehlerhaften Vergabe von Zugangsberechtigungen, die einem Angreifer uneingeschränkten Zugriff auf missionskritische Systeme und hochvertrauliche Daten ermöglichen.

Stichworte wie Insiderbedrohungen, Verstösse gegen den Datenschutz, Datenverlust oder Datenabfluss, Manipulation wichtiger Daten und Compliance kommen hier ins Spiel.

Vor diesem Hintergrund gilt: Kontrolle ist wichtig, darf aber den Arbeitsfluss und die Geschäftsprozesse nicht behindern. Eine PAM-Lösung muss demnach das

höchstmögliche Sicherheitsniveau gewährleisten, ohne den Workflow zu beeinflussen.

Fudo PAM: Privileged Access Management mit starker KI-Unterstützung

Fudo PAM ist eine erstklassige Privileged-Access-Management-Plattform, die Standards setzt. Dank Machine Learning ist sie in der Lage, das Benutzerverhalten

zu analysieren und so Änderungen und verdächtige Vorgänge in Echtzeit zu erkennen. Dabei werden auch volumetrische Parameter wie Dauer und Anzahl der Sitzungen berücksichtigt.

Zusammen mit der proaktiven Überwachung anhand von Musterabgleich, flexiblen Richtlinien und automatisierten Aktionen ergibt sich ein bisher unerreichtes Sicherheitslevel.

Bei der Aufzeichnung der Sessions bzw. der einzelnen Tastaturanschläge und Mausklicks arbeitet Fudo PAM mit den Rohdaten, dies im Gegensatz zu anderen PAM-Lösungen,

die auf Videoaufzeichnungen setzen. Die Rohdatenaufzeichnung benötigt massiv weniger Speicherplatz und erlaubt es, den Verlauf der Sitzungen exakt nachzuvollziehen

beziehungsweise vollständig zu durchsuchen. Fudo PAM arbeitet agentenlos und bedingt keine Installation zusätzlicher Software auf den überwachten Systemen.

Umfassender Mehrwert

Fudo PAM bietet Mehrwert in vielerlei Hinsicht:

-

Einfache Integration dank agentenloser All-in-one-Lösung

-

Kostenersparnis bei der Passwortverwaltung

-

Einhaltung von Compliance- und gesetzlichen Vorgaben wie DSGVO

-

Verwendung der Session-Aufzeichnungen zur internen Dokumentation, für Schulungen und bei Gerichtsfällen

-

Schutz auch älterer, nicht mit den neusten Sicherheitsmechanismen ausgestatteter Betriebssysteme und Protokolle

-

Eigenschutz der Administratoren vor fehlerhaften Aktivitäten

-

Schnelle Amortisation durch Effizienzkontrolle und Nachvollziehbarkeit von Service- und Wartungsleistungen

Alle gängigen Protokolle

Fudo PAM zeichnet die Rohdaten der Sessions in sämtlichen gebräuchlichen Protokollen auf:

-

Kommandozeilenbasiert: SSH, Telnet, TN3270, TN5250

-

GUI-basiert: RDP, VNC, X11 via SSH, ICA

-

Datenbank-Clients: Oracle, MySQL, TDS für MS SQL

-

Diverse: Modbus SCADA

-

HTTP/HTTPS (Rendering)

Dokumente

Fudo Security - vormals Wheel Systems - bedient den Markt seit 2004 mit hochwertigen Sicherheitslösungen und gilt als technologisch führender Hersteller

im Bereich Privileged Access Management. Dabei überzeugt der polnische Sicherheitsspezialist durch die Nähe zu den Kunden. Die PAM-Lösung von Fudo Security kombiniert

höchste Sicherheit mit einem businessorientierten Ansatz - dies dank einer ausgesprochen schnellen Implementation und nutzerfreundlicher Handhabung.

Fudo PAM wird in sämtlichen Branchen und in Firmen jeder Grösse eingesetzt.

|

Die wichtigsten Komponenten

Fudo PAM ist eine umfassende PAM-Lösung mit drei Hauptfunktionen:

-

Session Monitoring erlaubt ein nahtloses Live-Session-Streaming. Der webbasierte Player ermöglicht es,

auch laufenden Sitzungen beizutreten. Die Überwachungsfunktion erkennt Aktivitätsmuster und kann unerwünschte Sitzungen automatisch beenden.

-

Der Secret Manager generiert automatisch Passwörter und speichert sie sicher. Die anpassbare Komplexität sorgt dafür,

dass die Compliance-Vorgaben eingehalten werden. Dazu kommt ein Application-to-Application-Passwortmanager, der die direkten Verbindungen zwischen Anwendungen abdeckt.

-

KI-gestützte Biometrie / KI-Anomalie-Erkennung

Basierend auf einer fortschrittlichen biometrischen Überwachung ist Fudo PAM in der Lage, kleinste Veränderungen im Verhalten der Nutzer während laufenden SSH- und

RDP-Verbindungen zu entdecken. Sessions werden analysiert und in Echtzeit bewertet, um den Missbrauch von Zugriffsrechten zu verhindern. Somit wird sichergestellt,

dass die physische Person hinter dem Account mit der gewünschten Person übereinstimmt. Zudem benachrichtigt Fudo PAM den System-Administrator, wenn verdächtige

Ereignisse eintreten - beispielsweise bei der Zunahme von Verbindungen oder von längeren Sessions.

Zusätzlich beinhaltet Fudo PAM die folgenden Features:

-

Mit dem Efficiency Analyzer kann die Produktivität der externen Dienstleister gemessen werden. So lässt sich

etwa feststellen, wenn sich ein User nur am Morgen ein- und am Abend ausloggt und dazwischen kaum Aktivitäten entfaltet.

-

Das Teilen von Sessions - Session Collaboration genannt - ermöglicht dem System-Administrator beliebigen Sessions zu jedem Zeitpunkt

beizutreten und mit einem Remote User zusammenzuarbeiten. Dabei werden die entsprechenden Eingaben separat aufgezeichnet. Zudem kann eine dritte Person -

zum Beispiel ein Dienstleister - über einen Link zur Sitzung eingeladen werden (mit den Möglichkeiten der Sitzung beizutreten, zusammenzuarbeiten oder

in Echtzeit zuzuschauen).

-

Security Policies beziehungsweise Richtlinien sind definierte Muster, die eine proaktive Sitzungsüberwachung ermöglichen.

Wird ein zuvor definiertes Muster erkannt - zum Beispiel eine ungewünschte Eingabe - kann Fudo PAM eine Verbindung automatisch anhalten oder beenden,

den Benutzer blockieren und eine Benachrichtigung an den System-Administrator senden.

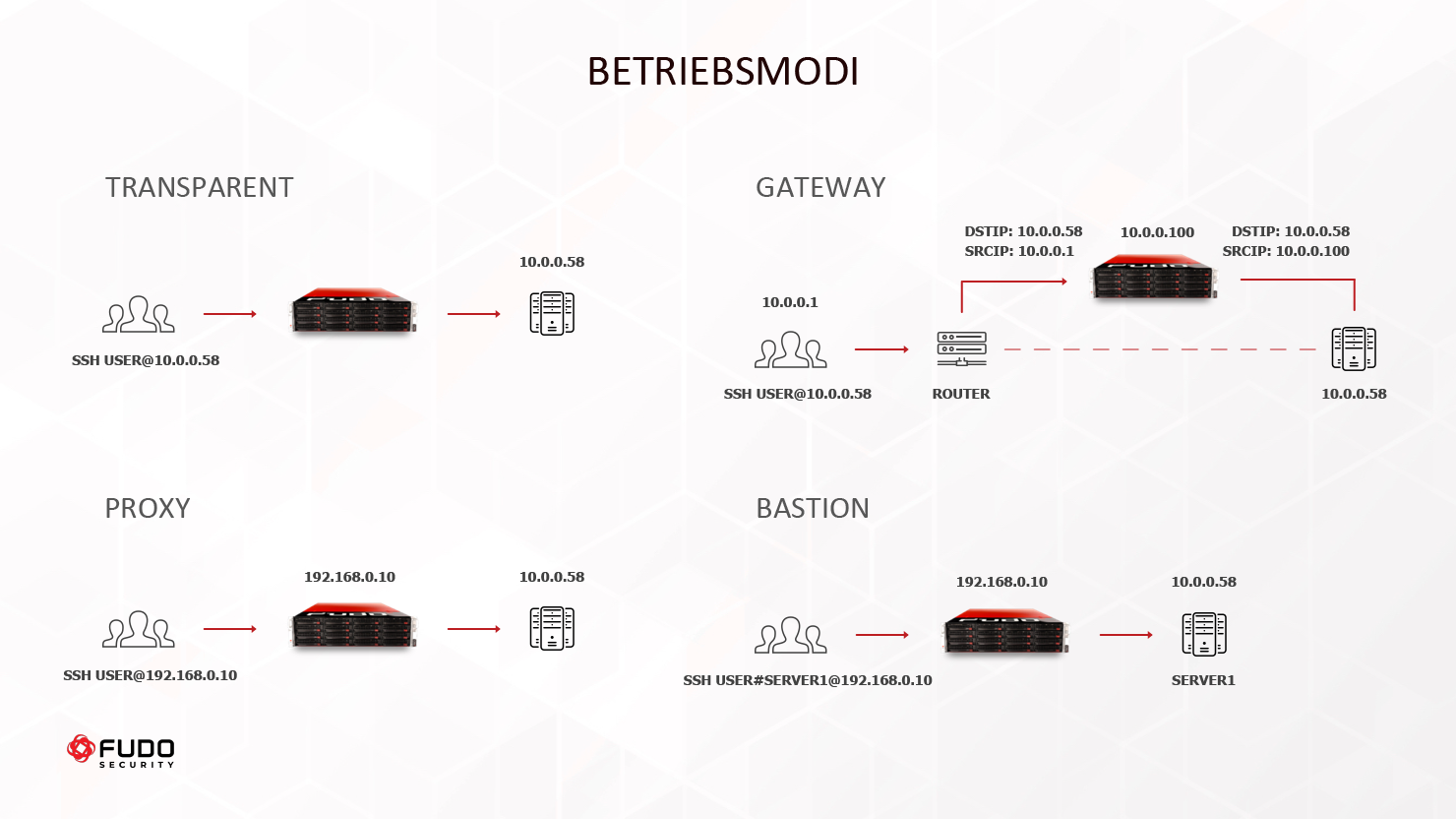

Vier Betriebsmodi

Der Begriff Fudo stammt aus dem Japanischen und bedeutet «König in der Mitte». Die Fudo-PAM-Appliance sitzt prinzipiell in der Mitte zwischen den Nutzern

und dem Unternehmensnetzwerk und lässt sich in vier Betriebsvarianten einsetzen: