Email Protection von Proofpoint ist ein mehrfach ausgezeichnetes E-Mail Security-Gateway für mittlere und grosse Unternehmen,

welche hohe Ansprüche an die IT-Sicherheit ihres Betriebes haben. Email Protection, das Hauptprodukt der Enterprise Suite, schützt

Unternehmen umfassend und mit höchster Zuverlässigkeit vor jeglichen Bedrohungen, die über den Angriffsvektor E-Mail erfolgen. Spam,

Phishing, Malware, aber auch Massenmails und Meldungen mit unerwünschten Inhalten werden zuverlässig und exakt nach den Vorgaben des

Anwenders eliminiert. Email Protection bietet dazu eine flexible Regelverwaltung und umfassende Reporting- und Suchfunktionen.

Zu den Spezialitäten der Lösung gehört zudem die Erkennung betrügerischer E-Mails, sogennanter «Business E-Mail Compromise» (BEC).

Proofpoint Email Protection wird als Cloud-Service oder vor Ort angeboten. Zusätzlich zum E-Mail Security-Gateway bietet

die Proofpoint Enterprise Suite weitere Security Produkte an, um die Mitarbeiter vor Angriffen über E-Mail zu schützen:

Targeted Attack Protection

Details...

Targeted Attack Protection (TAP) basiert auf unseren E-Mail-Sicherheitslösungen sowie Cloud-Plattformen der nächsten Generation.

Man sieht alle Bedrohungen - von Bank-Trojanern und Ransomware bis hin zu gezielten Angriffen auf das Unternehmen und daraus erfolgenden

Anmeldedaten-Diebstählen. Dank umfangreichem Kontext auf Benutzer- und Nachrichtenebene zu E-Mails und SaaS, punktet TAP besonders bei

der effektiven Erkennung von schwer zu fassenden Bedrohungen, die anderen Lösungen entgehen.

-

E-Mail-Anhänge und zugestellte URLs werden in der Cloud-basierten Proofpoint Sandbox zwecks Erkennung und Untersuchung

schädlicher Inhalte geprüft und falls notwendig, blockiert bzw. isoliert.

-

Das TAP-Bedrohungs-Dashboard zeigt eine Übersicht der Bedrohungen, welche ein Unternehmen erreichen: Wer greift an,

wie wird das Unternehmen angegriffen, worauf hat es der Angreifer abgesehen und welche Mitarbeiter werden angegriffen.

-

Bietet in Echtzeit forensische Informationen zu einzelnen Bedrohungen und Kampagnen.

-

Deckt dateibasierte Bedrohungen in den SaaS-Dateispeichern auf und erkennt Kontenkompromittierungen.

E-Mailbetrug ist weit verbreitet. BEC (Business Email Compromise) kostet Unternehmen Milliarden und Verbraucher-Phishing erreichte einen absoluten Höhepunkt.

Dabei ist ein Grossteil dieser E-Mail-Angriffe vermeidbar.

Durch die Nutzung von E-Mail-Authentifizierung (SPF, DKIM und DMARC) schützt Proofpoint Email Fraud Defense Ihre Organisation vor allen Phishing-Angriffen

(inkl. 80% gefälschter E-Mails), die vertraute Domänen nachahmen.

Durch unternehmensweite, transparente Einsicht der Absender können Sie alle rechtmässigen Absender autorisieren und betrügerische E-Mails blockieren, bevor sie Ihre Mitarbeiter,

Geschäftspartner und Kunden erreichen.

Proofpoint Targeted Attack Protection

Details...

Mit Proofpoint Threat Response Auto-Pull (TRAP) erhalten E-Mail- und Sicherheitsadministratoren die Möglichkeit,

E-Mails zu analysieren und schädliche oder unerwünschte Nachrichten nach der Zustellung in die Quarantäne zu verschieben.

Die Anwendung wertet Listen weitergeleiteter E-Mails und Verteiler aus und erstellt eine auditfähige Aktivitätsübersicht.

TRAP erkennt auch, wenn Nachrichten weitergeleitet oder an Verteilerlisten gesendet werden, und überprüft

automatisch die Empfänger, um diese Nachrichten zu finden und zurückzuziehen. Das spart Zeitaufwand und Ärger. Und da TRAP

den «Gelesen»-Status der Nachrichten anzeigt, wird die Priorisierung der zu überprüfenden Anwender und Endgeräte erleichtert.

Threat Protection und Compliance für Office 365

Details...

Proofpoint Threat Protection für Microsoft Office 365 schützt die Benutzer vor fortschrittlichen Bedrohungen. Gleichzeitig erhält das Unternehmen Einblick in die Bedrohungen

selbst sowie die Möglichkeit der Orchestration, um schnell reagieren zu können. Mit E-Mail-Continuity bleiben die Benutzer verbunden, auch wenn Office 365 ausfällt.

Information Protection

Details...

Keine Sicherheitsposition ist 100% effektiv gegen Angreifer. Aus diesem Grund müssen IT-Teams sensible und regulierte Daten proaktiv identifizieren und schützen,

unabhängig davon, ob sie «in Ruhe» in den Speichern oder «in Bewegung» sind, während sie gesendet oder empfangen werden. Die Proofpoint Information Protection-Lösung reduziert

die Angriffsflächen- und Compliance-Risiken, indem sensible Daten automatisch klassifiziert werden, sodass die Personen, die sie benötigen - und nur diese Personen -

Zugriff haben.

Proofpoint Information Protection ist die einzige cloudbasierte Lösung, um sensible Daten über E-Mail, File-Shares, SANs (Storage Area Networks),

Network Attached Storage (NAS) und SharePoint hinweg sichtbar und kontrollierbar zu machen.

-

Proofpoint Data Discover: Entdeckt schnell sensible und vertrauliche Informationen in freigegebenen Laufwerken, NAS-, SAN- und SharePoint-Sites

-

Proofpoint E-Mail DLP: Verhindert unbeabsichtigte Fahrlässigkeit von Mitarbeitern durch grössere Genauigkeit und Kontrolle

-

Proofpoint Email Encryption: Kommunizieren Sie sicher mit der richtlinienbasierten Verschlüsselung von Nachrichten und Anhängen

Proofpoint & Palo Alto Networks

Details...

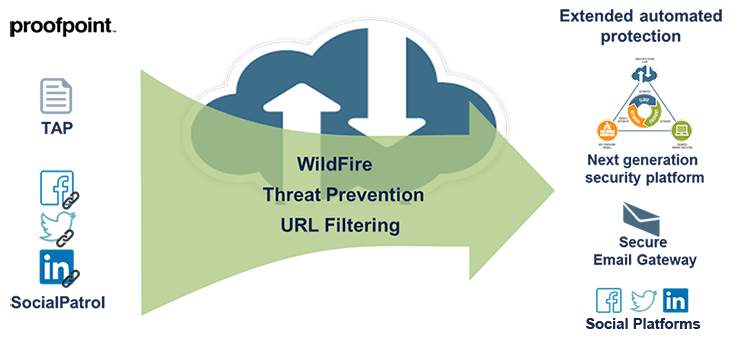

Kunden von Proofpoint und Palo Alto Networks profitieren nun von einem noch nie dagewesenen Schutz gegen die hochentwickelten Bedrohungen von heute.

Es ist einfach zu implementieren. Keine zusätzliche Investition. In wenigen Minuten können Sie mit einer einfachen API-basierten Aktivierung die Proofpoint

Targeted Attack Protection (TAP) -Lösung und die Proofpoint Social Patrol-Lösung mit WildFire von Palo Alto Networks kombinieren. Mit der Integration dieser Lösungen

erhöhen Sie die Sichtbarkeit und den synchronisierten Schutz über alle Kontrollpunkte hinweg: in Ihren Netzwerk-, Endpunkt-, Cloud-, E-Mail- und Social-Media-Plattformen.

Dokumente

Proofpoint Essentials vs Proofpoint Enterprise (PDF)

Proofpoint Impostor E-Mails / BEC (Video)